11 日にリリースされた最後の 7 月のパッチでは、 50 件の脆弱性が解決され、そのうち 6 件はリモート コード実行にとって重大です。そのうちの 1 つは、おそらく最も深刻なもので、Windows のすべてのバージョンに影響を与えます。このエラーは、作成したすべての印刷が送信される印刷キューで見つかります。攻撃者は、このサービスの脆弱性を利用して、簡単な仕組みでオペレーティング システムを完全に制御することができます。

コードCVE-2016-3238として分類されているこの重大な欠陥は、プリンター ドライバーに Windows のシステム権限があるため、プリンター ドライバーで見つかります。ハッカーは 3 つの異なる方法でドライバーをプリンターに配置できます。まず、プリンターをハッキングします。 2 番目は、プリンターにログインします (プリンターの多くはシリアル パスワードを持っています)。 3 番目は、ネットワーク上に偽のプリンターを作成します。

ユーザーがプリンターに接続すると、コードが実行されます。この欠陥により、攻撃者はリモートからマルウェアをインストールしたり、コンピュータ上のファイルを表示、変更、削除したり、さらには管理者権限を持つユーザー アカウントを作成したりすることが可能になります。この攻撃は、Vectra Networks というセキュリティ会社によって発見されました。彼らは脆弱性についての詳細をいくつか示しましたが、それを実行できるようにするために何をする必要があるのかについては正確には示しませんでした。

このバグは、Windows Update をサポートしている Windows バージョン、つまり Windows Vista 以降で修正されています (ただし、Windows Vista 以降は数日かかります)。

このようなエラーが発生した場合は、Windows のバージョンを常に更新することをお勧めします。ネットワーク上の暗号化が適切に行われている家にいる場合は、安全です。ただし、社内で Wi-Fi またはイーサネット ネットワークを使用している場合は、更新しないとこの種の脆弱性にさらされることになります。企業ネットワークでは、ネットワーク管理者は、プリンタがドライバを要求するデバイスにドライバを自由に送信できるようにします。

企業を狙ったこれらの攻撃は「水飲み場」として知られています。これらの攻撃は、可能な限り多くの被害者に到達することを目的として、ネットワーク全体に感染しようとします。プリンターに対する攻撃は、いくつかの要因により、ここ最近で最も深刻なものの 1 つです。実行が簡単であること (いくつかの実行方法に加えて)、影響を受けるユーザーの数が多いこと(2 日前までは全員が Windows ユーザーであったこと) です。

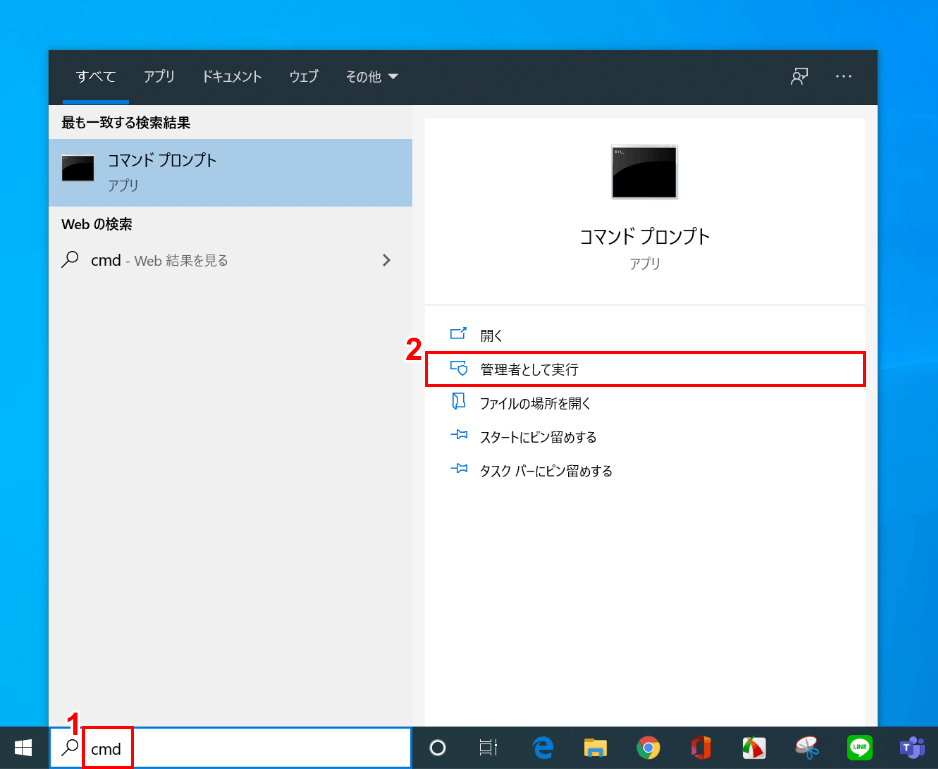

次のリンクから、システムの更新後にプリンターの問題を解決するために従うべき特定の推奨事項と手順を見つけることができます。