Windows 10 TPM は、コンピューターの起動プロセスの一部である Microsoft のハードウェアおよびソフトウェア ベースのソリューションです。これにより、保存された情報に誰もアクセスできなくなり、データが保護されます。 TPM チップの使用が増えています。これらはメイン CPU から物理的に分離されていますが、コンピューターの主回路に接続されています。したがって、ソフトウェアが暗号化されたデータからキーまたは証明書を生成すると、この情報は TPM に保存されます。このようにして、ユーザーはサイバー犯罪者がサイバー攻撃を通じて特定のデータを取得することを防ぐことができます。

TPMとは何ですか?

TPM は Trusted Platform Module の略です。スペイン語では、これは信頼できるプラットフォーム モジュール テクノロジーを指します。これは、「暗号操作を実行するように設計された」安全な暗号プロセッサです。これを実現するために、コンピュータ上にマルウェアまたは類似のものが存在する場合でも、コンピュータにリスクや改変をもたらすことのない、いくつかの物理的なセキュリティ メカニズムが組み込まれています。

Windows TPM またはセキュア (またはトラステッド) プラットフォーム モジュール テクノロジを使用すると、暗号化キーを保存して情報を保護できます。その主な使命は、認証情報に関する暗号化された情報を保存することです。これにより、オペレーティング システム内でより安全な環境が提供されます。ほとんどの場合アクセスできないもの。これはハードウェアベースのチップであるため、データはメモリ内に存在しないため、誰かがデータにアクセスすることははるかに複雑です。

2016 年以降、Windows を使用するコンピューターのハードウェアではTPM 2.0 の実装が義務付けられました。したがって、Windows 10 または Windows 11 と互換性のあるタブレット、携帯電話、またはコンピューターを発売しているすべてのメーカーは、TPM セキュリティ モジュールを標準搭載している必要があります。これが、Microsoft から対応する認定を取得できる唯一の方法です。

ハードウェア認証に要求される要件のこの変更は、エンド ユーザーにとってのセキュリティの向上を意味します。 Microsoft はオペレーティング システムの保護の最適化に長年取り組んできており、TPM はその一例にすぎません。 Windows のセキュリティといえば、Windows Defender ウイルス対策機能や 2 段階認証もあります。この場合、すべてのコンピュータに TPM 2.0 を含める義務は、起こり得る外部攻撃から情報を保護する必要性に応えるものです。

Windows のファイルとデータの保護を強化するために、フル ディスク暗号化アプリケーションを使用する場合、TPM を使用してこれらの操作が実行されます。暗号化キーをハードドライブではなくチップ自体に生成して保存することで、誰かがドライブを盗んで別のコンピュータにインストールしても機能しないことが保証されます。当社のデータにアクセスできなくなります。このテクノロジーは、すべての Apple ブランドのコンピュータにデフォルトで搭載されている Apple T2 チップなど、競合他社が使用している他のテクノロジーと似ています。

TPM 2.0 とは何ですか?またその目的は何ですか?

TPM 2.0 は、マザーボード上のこの物理チップの 2 番目のバージョンです。現在私たちが購入するほとんどの PC には、この TPM が搭載されています。ただし、ほとんどの場合有効にすることができますが、通常はデフォルトで無効になっています。証明書や暗号化キーなどの物理的な保管に使用され、情報が盗まれないように処理されます。

Windows 11 をインストールすることが必須であるため、このバージョンのオペレーティング システムを使用している場合は、TPM の 2 番目のバージョンを使用することになります。ただし、PC にインストールされているものが Windows 10 である場合は、疑問があるかもしれません。幸いなことに、デバイスにこのセキュリティ ツールが搭載されているかどうかを確認する方法があります。以前の Microsoft ソフトウェア アップデートがある場合は、設定を検索して BIOS からライセンス認証する必要があります。お使いのコンピューターが 2016 年以降のモデルであれば、それが搭載されているため問題ありませんが、それ以前のモデルにはおそらく搭載されていません。

当社の機器が互換性があるかどうかを確認する方法

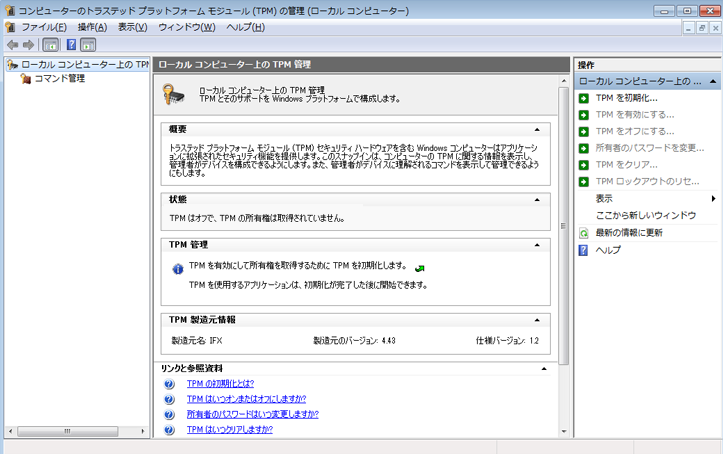

機器が TPM と互換性があるかどうかを確認するには、いくつかの非常に簡単な手順に従って、コンピューター自体から確認できます。まず最初に行う必要があるのは、Windows で [ファイル名を指定して実行] ウィンドウを開き、それを検索することです。

- キーボードの Windows + R キーをタップします

- 左下隅に「実行」ウィンドウが開きます

- tpm.mscを書き込む

- 「同意する」をクリックします

添付のスクリーンショットにあるように、これにより、ローカル コンピューター上でTPM Trusted Platform モジュールが開きます。具体的には、TPM 管理または構成ウィンドウを開き、互換性があるかどうかを確認します。管理ウィンドウから自動的に検出され、暗号化をテスト、更新、管理、または表示できます。ここから、パスワードの作成、コマンドのブロックまたは許可、または TPM の削除を行うことができます。このウィンドウのすべての機能を管理できるようになれば、コンピュータに「追加された」セキュリティを管理できるようになります。

表示される場合と表示されない場合があります。コンピュータに TPM がインストールされていない場合は、前の手順を実行すると、「互換性のあるトラステッド プラットフォーム モジュール (TPM) がこのコンピュータ上に見つかりません」というメッセージが表示されます。このコンピュータに TPM 1.2 以降が搭載されており、BIOS で有効になっていることを確認してください。」この問題が発生した場合は、コンピュータを再起動し、BIOS 設定に入り、モジュールを有効または無効にできるかどうかを確認してください。

使用している TPM の種類を確認する方法

互換性があるかどうかがわかれば、または知らずに、デバイス マネージャーのおかげで、TPM がアクティブ化されているかどうか、使用しているバージョンを知ることができます。これを行うには、[スタート] をクリックして[デバイス マネージャー]をクリックするか、デバイス マネージャーを検索するだけです。ウィンドウで「セキュリティデバイス」をクリックする必要があります。 Trusted Platform Module 2.0 と記載されている場合は、バージョン 2.0 であることを意味します。

この情報は、コマンド プロンプトに移動して取得することもできます。この単語または CMD を検索し、管理者として実行してください。この wmic /namespace:rootcimv2securitymicrosofttpm path win32_tpm get * /format:textvaluelist.xsl を入力して Enter キーを押す必要があります。アクティブな場合は、IsActivated:InitialValue=TRUE となります。バージョンに関しては、SpecVersion=2.0 などの対応するものを置きます。

この情報はWindows の設定からも取得できます。以下で説明する手順に従う必要があります。

- スタートメニューに移動

- 設定の歯車アイコンまでスクロールします

- 「アップデートとセキュリティ」に移動します。

- 左側で、「Windows セキュリティ」に移動します

- [保護領域] (画面中央) で [デバイス セキュリティ] を選択します。

- ヒットセキュリティプロセッサ

- セキュリティプロセッサの詳細が表示されます

- そこで情報が見つかります

UEFI BIOS で TPM を有効にする

マザーボードに TPM コネクタがある場合、実質的にすべての状況で両方が同じであるため、間違いなく UEFI タイプの BIOS が搭載されています。これは、BIOS で TPM をアクティブ化できることも意味しており、次の方法でそれを実現します。

- コンピューターの電源を切り、再度起動します。

- ある時点で、 「(キー) を押してセットアップに入る」またはそれによく似たような標識が表示されるため、画面に注意を払う必要があります。これは、BIOS に入るために押す必要があるキーです。通常はDel、F8、F9 または F12ですが、BIOS によって異なる場合があります。それが何の文字であるかわからない場合は、記号が表示されたら一時停止キーを押します。押し続けるとブートが停止します。

- それがどのキーであるかを確認したら、コンピュータを起動するとき、そのキーが画面に表示された瞬間にそのキーを押します。

- 次に、BIOS 内に入り、 TPM セクションを探します。メーカーによっては場所によって異なりますが、セキュリティタイプ セクションなどにあるのが通常です。

- すでにそれが見つかっている場合は、オプションをアクティブにして BIOS からの保存を終了するだけです (通常はF10を押します)。

TPM を備えたデバイスを使用する利点

Windows の指定に従って、TPM チップがインストールされたマシンで作業することには多くの利点があります。通常の個人的な手順の多くではこれは重要ですが、より高度な機能や会社の機能を使用する場合にも重要になります。たとえば、証明書、電子署名、またはその他の暗号化ソリューションを必要とする管理者との取り決めを行う場合は、証明書を使用するために PIN 値を保護します。また、危険な場合には、証明書に関連付けられた秘密キーをデバイスからコピーできないため、コンピューターを攻撃から保護します。

TPM を備えたデバイスを使用すると、物理的なスマート カードのリーダーを持たなくても、物理的なスマート カードと同様のセキュリティを得ることができます。また、これまで見てきたように、企業向けに BitLocker や Windows Hello などのアプリケーションを使用するかどうかも重要になります。つまり、暗号化されたデータが危険にさらされていないことが常に確認できれば、さらなる安心感が得られるため、Microsoft はそれを確認し、Windows 10 を使用したいメーカーにこのテクノロジのインストールを強制したかったのです。

TPM の脆弱性

Windows の TPM チップには、保護された情報へのアクセスに関連する2 つの脆弱性が Microsoft によって認識されています。

TPM ベースの BitLocker プロテクター

TPM での BitLocker のシールおよびシール解除操作には、一部のモデルにセキュリティ上の脆弱性がある可能性があります。オペレーティング システム ボリュームを保護するためのこれらの BitLocker 操作は、TPM ファームウェアのバージョンが 1.0 の場合に影響を受けます。

TPM チップに搭載されているファームウェアのバージョンを知るには、コマンド プロンプトを開いて「 manage-bde -status 」を実行する必要があります。

このようにして、TPM システムでホストされているアクセス情報の暗号化情報と安全なパスワードの保護がわかります。このイメージの場合、TPM ファームウェアのバージョンは 2.0 であるため、システムは BitLocker 保護に対する脆弱性のリスクを抱えていないことがわかります。ファームウェア 1.0 がある場合は、次の手順に従って脆弱性を修正します。

- コンピューター管理者としてコマンド プロンプトで次のコマンドを実行して、BitLocker 保護を一時停止します: manage-bde protectedors -disable 。

- Windows Defender セキュリティ センターから TPM を削除します。これを行うには、 [デバイス セキュリティ]/[セキュリティ プロセッサの詳細]に移動し、[セキュリティ プロセッサのトラブルシューティング]をクリックして、 [TPM の削除] をクリックします。

- BitLocker 保護を再度有効にするには、再起動するだけで十分です。 Windows 7 では、コンピュータ管理者としてコマンド プロンプトで manage-bde -protectors -enable を実行する必要があります。

仮想スマートカードとTPM

TPM にセキュリティ キーを保存する仮想スマート カード (VSC)に関する別の脆弱性も正式に認められています。この脆弱性を修正するには、最初に BitLocker キーまたはデバイス暗号化を取得することが重要です。 TPM ファームウェアの更新時に問題が発生した場合は、回復キーが必要になります。

単一ボリュームの BitLocker 回復キーとデバイス暗号化を表示するには、コンピューター管理者としてコマンド プロンプトでこのスクリプト (上の画像) を実行する必要があります。 BitLocker またはデバイス暗号化の両方が有効になっている場合は、この別のスクリプトを実行してそれらを一時停止する必要があります。

TPM システムのファームウェアが更新されると、OEM が提供するツールを使用して弱いキーが削除され、新しいキーが割り当てられます。

TPMを削除できますか?

コンピューターから TPM キーを削除することについては話していませんが、場合によってはTPM キーを削除できます。たとえば、新しいオペレーティング システムをインストールする前の機器の事前準備として。その場合、TPM に保存されているすべてのキーを削除すると、インストールがクリーンになり、新しいオペレーティング システムがこのセキュリティ テクノロジに基づくすべての機能を実装できるようになります。 TPM を削除すると、TPM は非所有状態にリセットされるため、再起動すると、Windows 10 が再び所有権を取得します。

これらのキーを削除すると、ログイン、PIN、仮想スマート カードなど、 TPM によって保護されているキーとデータが失われることになることに留意する必要があります。そのため、最初にこのデータのバックアップまたはリカバリ コピーがあることを確認する必要があります。また、たとえば職場や大学にいる場合、私たちの所有物ではないコンピューターでそれを行うべきではありません。

この削除を実行するプロセスは非常に簡単です。 Windows Defender アプリケーションを開きます。 [デバイス セキュリティ] をクリックし、セキュリティ プロセッサの詳細 (他のチェックで必要な場合に備えて TPM 情報またはそのステータスを確認できます) を入力し、セキュリティ プロセッサのトラブルシューティングオプションを探して、中に入ったら[TPM のクリア]をクリックします。この後、タスクを完了するためにコンピュータを再起動するように求められます。

前述したように、アプリケーション自体を実行から開くと、右側に「TPM の削除」というオプションがあることがわかります。これをクリックすると、同じ画面から [再起動] をクリックすると TPM を削除できることが表示されます。これを行うと、削除に必要な構成変更が適用されます。ここから実行するとすべての TPM キーが失われるため、システム管理者から指示された場合にのみ実行してください。

TPM 2.0 なしで Windows 11 にアップグレードできますか?

Windows 11 アップデートがもたらした大きな論争の 1 つは、Microsoft が数多くの障害を設け始めたことです。この暗号化チップを搭載していないコンピュータにシステムをインストールする場合、残りの要件を満たしていても、オペレーティング システムの最新バージョンにアクセスすることは非常に困難です。ただし、Windows 10 から 11 にアップグレードすることは可能です。

Microsoft では、 TPM 2.0 をサポートするコンピューターを使用している場合にのみ、Windows 11 に更新することをお勧めします。この要件は安全性に関するものであり、上で述べたように、近年販売されたほぼすべての機器がこの要件を満たしています。実際、このチップは 2014 年以降に製造されたすべての機器にデフォルトで搭載されています。

とはいえ、TPM 2.0 を搭載していないコンピューターにも Windows 11 をインストールできることは知っておく必要があります。推奨されませんが、制限を回避することはまったく難しいことではありません。

公式メディア ドライブを使用してインストールを行う場合は、Windows 10 レジストリ エディターにアクセスし、「Windows + R」キーを押して「regedit」と入力します。次に、次のキーを見つけます。

HKEY_LOCAL_MACHINESYSTEMセットアップ

ここで、新しいフォルダーを作成し、「 LabConfig 」という名前を付けます。その中に入力し、次の値を生成します。

- BypassTPMCheck (値: 32 ビット DWORD、値情報: 1)

- BypassRAMCheck (値: 32 ビット DWORD、値情報: 1)

- BypassSecureBootCheck (値: 32 ビット DWORD、値情報: 1)

インストールを最初から行うには、理想的には、すでに変更されているメディア ファイルを探す必要があります。ただし、TPM 2.0 をサポートしていないマシンに Windows 11 をインストールすることはお勧めできません。

TPMモジュールの取り付け

上記で見てきたように、TPM を搭載しているという条件はスキップできる要件ですが、コンピューターに TPM モジュールがない場合は、TPM モジュールを購入して、そのために特別に設計されたマザーボード上の対応するスペースに取り付けることができます。コンポーネントを販売する Web サイトで探して購入するほど簡単な作業ではなく、PC に搭載されているマザーボードの種類と、最適な TPM モジュールを知っておく必要があることを事前に警告してください。上級ユーザーでない限り、この点に関して技術サービスを提供できる専門家に相談して、発生する可能性のある複雑な問題や問題を回避するのが最善です。

一方、あえて自分で行う場合は、PC に新しい内部コンポーネントを取り付けるときと同様に、PC の電源を完全に切り、電源から切り離すのが最善です。上記のモジュールをインストールしたら、前の段落で説明したように、システムのBIOS または UEFI からモジュールをアクティブ化する必要があります。 IntelかAMDになると何かが変わります。 TPM 2.0 モジュールをインストールすると、(Microsoft がハードウェアに関して要求する残りの要件を満たしている限り) PC で Windows 11 を問題なく実行できるようになります。また、Windows 11 をサポートするプロセッサ上で Intel 仮想化テクノロジにアクセスできるようになりますが、このモジュールが機能する必要があります。