しかし、過去数年間に何百万ものAndroidユーザーが公式ストアGoogle Playからダウンロードした約 300 のVPNアプリケーションを分析した最近の調査では、それらの大部分が当初主張していたように完全に信頼できるものではないことが示されています。実際、同じ研究で、これらの分析された代替案の一部がまったく機能しないことが確認できました。これは、多くのユーザーにとってやや当惑する事実である可能性があります。

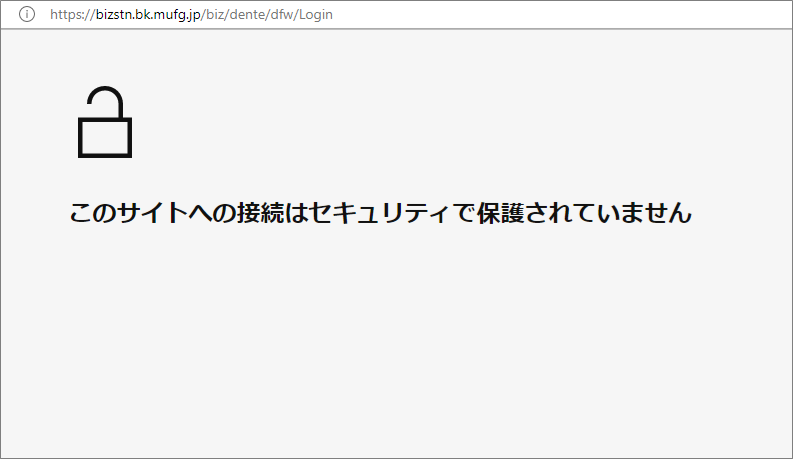

より具体的には、 Googleのモバイルオペレーティング システムである Android ベースのデバイス用の合計 283 の VPN アプリケーションのソース コードと動作の両方が分析され、以下に示す興味深いデータが明らかになりました。まず、これらのアプリの 18% はトラフィックをまったく暗号化していなかったので、これらの代替アプリを使用するユーザーは、セキュリティで保護されていないネットワークに接続すると、あらゆる種類の中間者攻撃にさらされることになるのは明らかです。さらに、これらの 16% には、画像エンコードなどのさまざまな目的を達成するための追加コードが含まれており、すべてグラフィック ファイルの読み込みを高速化するためのものです。実際、そのうち 2 つの VPN には、モバイル端末に広告を読み込んでユーザー自身のデバイスの使用を制御するJavaScriptコードが含まれていました。すでにご存知のとおり、JavaScript は信頼性の低い目的で使用されることがよくあります。

Android 上の多くの VPN はあまり安全ではありません

次に、提案の 84% はIPv6 インターネット プロトコルに基づいてトラフィックをフィルタリングしましたが、66% はドメイン名システムに関連するデータの流れを止めず、やはり私たちの個人情報が外部からの監視や操作に対して脆弱なままでした。また、このタイプのアプリケーションの 4 つのうち 3 つがサードパーティの追跡ライブラリを使用して、インターネットの閲覧時にユーザーが実行するアクティビティを監視している一方、82% がユーザー アカウントや端末上のテキスト メッセージと同じくらい機密性の高いリソースにアクセスするためのアクセス許可を必要としているという事実も強調する価値があります。

さらに、この調査では、分析された提案の 38% に、さまざまなメーカーの 100 以上のウイルス対策ツールの分析を提供する Google 所有のサービスである、有名な Web サイト VirusTotal によって悪意があると分類されたコードが含まれていることが示されているため、これで終わりではありません。これらのアプリのうち 4 つは、スマートフォン自体とブラウザからアクセスする暗号化された Web サイトの間で送信されるトランスポート層セキュリティ トラフィックを傍受および復号化するデジタル証明書をインストールしたとします。

興味のある方のために、このデータはすべて、オーストラリア連邦科学産業研究機構、サウスウェールズ大学、カリフォルニア大学バークレー校の研究者によって提供および開発されたものであると言ってください。これらすべてのことから、ほとんどのVPN アプリケーションによって提供されるプライバシー、セキュリティ、匿名性の約束にもかかわらず、何百万人ものユーザーがアプリケーション自体または外部エージェントによって加えられる不正行為にさらされる可能性があり、その使用のおかげで自分たちは完全に保護されていると誰もが考えていることがわかります。

データのプライバシーは最も重要です

これらの研究者らは、収集したすべてのデータに基づいて、Android 上の VPN サービスと互換性のあるアプリケーションが世界中の何百万ものモバイル ユーザーによってインストールされているものの、その運用の透明性とプライバシーとセキュリティへの影響の可能性は、テクノロジーに最も経験のある人にとってさえも謎であると断言しています。

この点に関しても警戒する必要はありませんが、考慮しなければならないのは、現在のさまざまなオペレーティング システムの公式ストアでは、あらゆるタイプの作業や操作モードに関連する膨大な数の提案を見つけることができますが、インストールして使用する提案には常に細心の注意を払う必要があり、特にプライバシーとセキュリティに言及している場合には注意が必要です。これらすべての理由により、私たちが最初に考えているほど本当に保護されているかどうかはわからないため、第三者の要求に応じて個人データや機密データをデバイスに入力することは決してお勧めできません。