人間を識別するために reCAPTCHA v2 に戻す限り、reCAPTCHA v3 は脆弱です

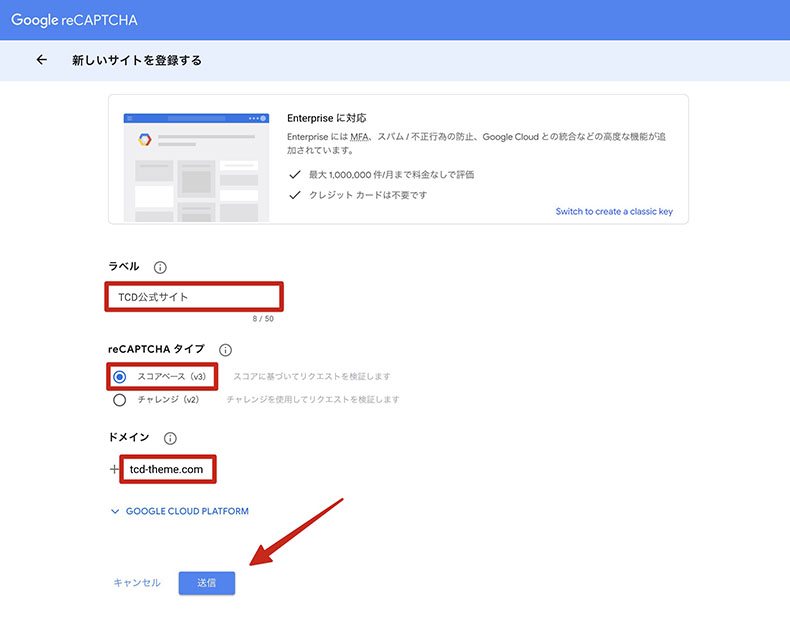

このシステムにより、reCAPTCHA はボットが人間であると認識します。キャッチチャは進歩しており、最初のバージョンではテキストを入力するだけでしたが、 v2 ではボックスをクリックするだけでロボットではないことを確認したり、奇妙な動作が検出された場合に写真を識別したりできるようになりました。 V3 では、これは不要になり、Web サイトでも識別プロセスを表示する必要がなくなります。

テキスト システムは当時すでにクラックされていましたが、画像システムは音声認識を通じて視覚障害者向けのバージョンでスキップできました。ただし、V3 では、キャプチャが訪問者が人間である確率に応じて Web サイトに0 から 10 のスコアを提供するというシステムの隠された性質により、クラックの可能性はありませんでした。 Googleはどのような情報を使用するかについては明らかにしていないが、使用されているブラウザ、 IPアドレス、Googleアカウントでログインしているかどうかなどが含まれると予想される。

システムがエラーを検出した場合、またはユーザーがボットである可能性がある場合は、自動的にreCAPTCHA v2システムに戻り、ボックスをクリックする必要があります。マウスを使った人間の動きをエミュレートする AIのおかげで彼らが回避できたのはこのシステムであり、v2 だけでなく、v3 が奇妙な動作を検出した場合、このバージョンは以前のバージョンに戻るため、完全に騙すことができます。

彼らが作成した AI は 97.4% の確率で成功します

「強化学習」と呼ばれる機械学習システムを使用するAIは、ソフトウェアを使用してミッションを正常に実行するための最適なパスを見つけ、進行ゾーンを小さなボックスに分割することで進行に応じて報酬を受け取ります。その分野で Google のシステムを欺くことに成功すると、賞金が与えられます。したがって、 97.4% の確率でキャプチャを回避することに成功しました。

このシステムは、それ自体で他の補完的なシステムを必要とする場合があります。たとえば、すでに信頼されており、一意の IP を持つ Google アカウントでログインしているコンピュータまたはブラウザで使用できる必要があります。 TOR 経由またはプロキシを使用して使用する場合、キャプチャはユーザーに他の種類の入力を求めます。したがって、この攻撃は良いスタートではありますが、Google が世界中の何千もの Web サイトに実装している保護システムを回避するには、まだ長い道のりがあります。