仮想通貨ウォレットに特化したレジャーがハッキングされた

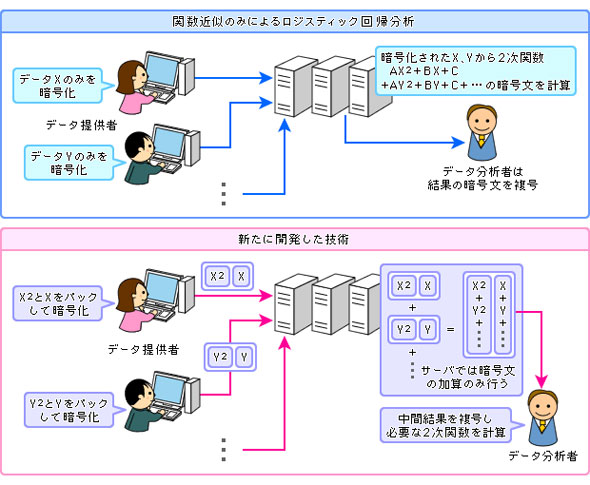

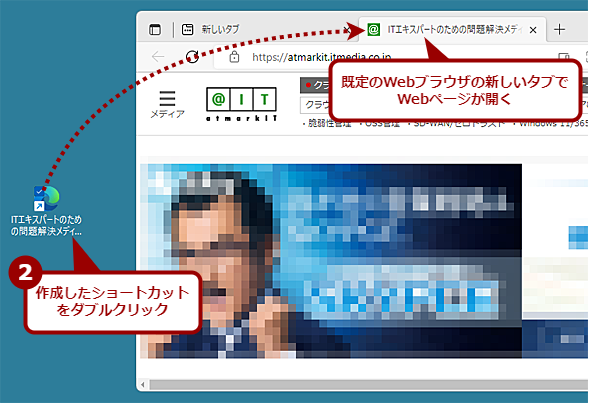

その会社はLedgerという名前で、フランスのものです。彼らは、暗号通貨を保管するハードウェアが非常に安全であるため、所有者が気付かないうちに暗号通貨を破壊することはできないと常に自慢してきました。これを行うために、彼らは匿名認証と呼ばれる技術を使用します。これは、承認されたコードのみが実行されるように偽造不可能な署名を作成します。同社は2015年、Ledgerの秘密鍵を知らずに攻撃者がファームウェアを置き換えて申告プロセスを通過させることは不可能だと述べた。

しかし、イギリスの15歳の少年は、そうではないことを示した。サリーム・ラシッドという名前のこの少年は、レジャー・ナノSで見つかったバックドアがどのように機能するかを説明した。レジャー・ナノSは100ドルの価値があり、同社はすでに何百万台も販売したと主張している。高級品で200ドルもするにもかかわらず、Ledger Blueでも使えます。

バックドアの長さはわずか 300 バイトであり、攻撃者が知っているデフォルトのウォレット アドレスとパスワードをデバイスに生成させます。したがって、攻撃者はウォレットにパスワードを入力して、古いデバイスに保存されているアドレス用のキーを回復することができます。そうすることで、他人に送金しようとすると、攻撃者はアドレスを自分のものに変更したり、金額を変更したりすることができます。このエクスプロイトにより、デバイスに物理的にアクセスしながらこれらすべてを実行できるようになります。

ソフトウェアで修正するのは非常に困難です。

同社はNano S向けのパッチを2週間前にリリースしており、この脆弱性は重大ではなく、攻撃によって秘密鍵が抽出されることはなかったと主張しているが、これに対しラシッド氏は後者は嘘だと答えた。

Rashid 氏は、この方法がパッチ適用済みのデバイスで機能するかどうかをまだテストしていません。ただし、Ledge のハードウェア設計の重要な部分により、簡単な変更で再び動作する可能性が非常に高いと彼は言います。このシステムは、内部のマイクロコントローラーの通信方法の脆弱性を利用します。

ジョン・ホプキンス大学のマット・グリーン教授はラシッド氏の投稿を検討し、今月リリースされたパッチでこの脆弱性が修正される可能性は低いと考えている。セキュリティチップはプロセッサ上で実行されているコードを知ることができないため、プロセッサ自体に問い合わせて、それが正当なものであることを「信頼」する必要があります。